プレスリリース

チェック・ポイント・リサーチ、Kling AIなどの生成AIサービスを悪用したサイバー犯罪の新たな手口について警鐘

チェック・ポイント・ソフトウェア・テクノロジーズ株式会社

2025.05.29

サイバーセキュリティソリューションのパイオニアであり、世界的リーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point(R) Software Technologies Ltd.、NASDAQ: CHKP、以下チェック・ポイント)の脅威インテリジェンス部門であるチェック・ポイント・リサーチ(Check Point Research、以下CPR)は、Kling AIなどの生成AIサービスを装ったサイバー攻撃を発見したことを報告しました。

主なハイライト:

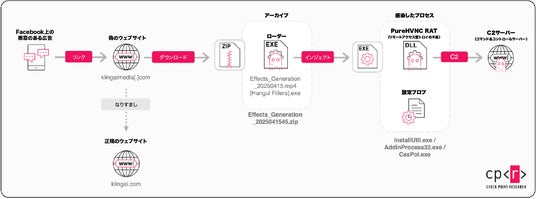

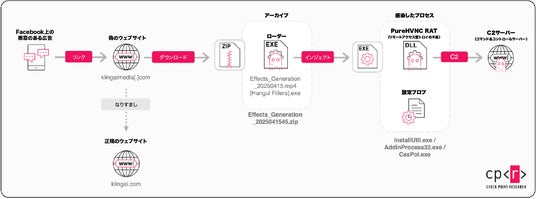

- 2025年初頭、CPRは、生成AIサービス「Kling AI」の人気を悪用したサイバー攻撃キャンペーンを確認しました。この攻撃は、ソーシャルメディア上の偽広告から始まり、ユーザーを騙して悪意のあるファイルをダウンロードさせるために設計された偽のウェブサイトへと誘導していました。

- 攻撃者は、偽のFacebookページや広告を使用して悪意のあるファイルを配布し、最終的にリモートアクセス型トロイの木馬(RAT)を実行させていました。これにより、攻撃者は被害者のシステムを遠隔操作し、機密データを盗むことが可能になりました。

- このキャンペーンで使用されたマルウェアは、有害な実行可能ファイルを無害なメディアファイルに偽装するファイル名のなりすましや、検知を回避するための大規模な解析妨害手法など、複数の高度な回避技術を備えていました。

- チェック・ポイントのThreat EmulationとHarmony Endpointは、このキャンペーンで使用された手法や脅威に対する強固な保護を提供し、悪意のあるファイル、リモートアクセスツール、標的型のソーシャルエンジニアリング攻撃からの防御を保証します。

生成AIが世界的な注目を集め続ける中、脅威アクターたちはいち早くAIの能力と人気を悪用しています。ディープフェイクによる詐欺からなりすまし攻撃まで、AIを利用したプラットフォームへの信頼の高まりは、サイバー犯罪者にとって新たな攻撃の機会を生み出しています。2025年初頭、CPRは、このトレンドを利用した巧妙な脅威キャンペーンの追跡を開始しました。このキャンペーンは、600万人以上のユーザーを持つ画像・動画合成ツールとして広く利用されている「Kling AI」になりすますことで攻撃を行なっていました。

攻撃者は、偽のFacebook広告やなりすましページを通じて拡散を行い、最終的にユーザーを悪意のあるペイロードを配信するように設計された偽造ウェブサイトへと誘導しました。本リリースでは、このキャンペーンで使用された戦術を詳しく分析し、攻撃者がどのように生成AIサービスの信頼性を悪用してユーザーを欺き、マルウェアを拡散しているかを検証します。

偽広告から偽ダウンロードへと誘導

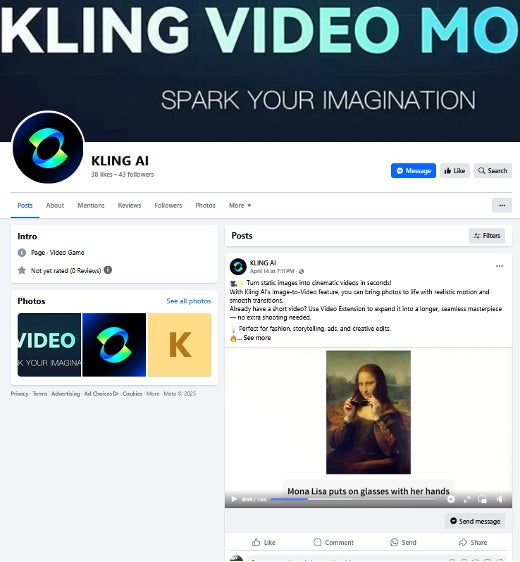

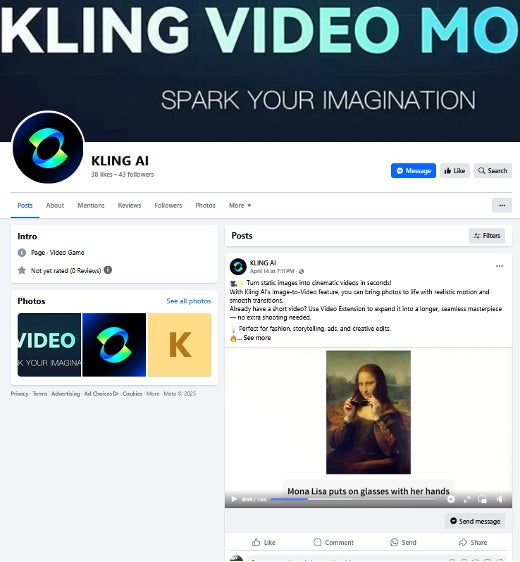

この攻撃は、ソーシャルメディア上の偽広告から始まります。2025年初頭以降、CPRは人気のAIツールであるKling AIを偽って宣伝する約70件のスポンサー付き投稿を確認しています。これらの広告は、実在する企業のページに見せかけた、説得力のある偽物のFacebookページから発信されています。

これらの広告のいずれかをクリックすると、ユーザーはKling AIの実際のインターフェースを精巧に模倣した偽のウェブサイトに誘導されます。実際のツールと同様に、画像をアップロードして「生成」ボタンをクリックすると、AIが作成した結果が表示されるような仕組みになっています。しかし実際には、画像や動画は生成されず、代わりにAI生成ファイルに見せかけたアーカイブファイルがダウンロードされます。

ダウンロードされたファイルには、「Generated_Image_2025.jpg」のようなファイル名と見慣れた画像アイコンが使用されており、無害な画像ファイルに見えるよう偽装されています。しかし、この一見無害な外見の裏には危険が潜んでいます。実際にはユーザーのシステムを侵害することを目的とした偽装プログラムで、このようにファイル名で画像ファイルになりすます手法は、脅威アクターがユーザーを騙して悪意のあるソフトウェアを実行させるためによく使う手口です。

一度ファイルを開くと、プログラムはひそかに自身をインストールし、コンピュータが起動するたびに自動的に再起動できるよう設定します。また、サイバーセキュリティツールによって監視や分析されている兆候がないかをチェックし、検知の回避を試みます。

リモートアクセスツールによる不正な遠隔操作

最初の偽ファイルが開かれると、より深刻な第二の脅威が作動します。この段階では、リモートアクセス型トロイの木馬(RAT)と呼ばれるマルウェアがインストールされます。これは攻撃者が被害者のコンピュータを遠隔から制御できるようにするマルウェアです。

このツールの各バージョンは、検知を回避するため少しずつ変更されていますが、すべてに攻撃者のサーバーに接続するための隠された設定ファイルが含まれています。これらのファイルには「Kling AI 25/03/2025」や「Kling AI Test Startup」といったキャンペーン名も含まれており、脅威アクターによる継続的なテストと更新が行われていることを示唆しています。

マルウェアがインストールされると、システムの監視を開始します。特にパスワードやその他機密データを保存しているウェブブラウザや拡張機能を重点的に監視することで、攻撃者は個人情報の窃取と長期的なアクセスの維持が可能になります。

攻撃手法の分析:キャンペーンの追跡調査

攻撃者の正確な身元は不明ですが、発見された証拠は、ベトナムの脅威アクターとの関連を強く示唆しています。Facebookを利用した詐欺やマルウェアキャンペーンは、この地域のグループ、特に個人情報を盗むことに焦点を当てたグループの間でよく知られた手口です。

今回のケースでは、CPRによる分析の結果、その方向を指し示す複数の手がかりが明らかになりました。AIツールを悪用した類似のキャンペーンでは、以前からマルウェアコード内にベトナム語の用語が含まれていることが確認されています。今回のキャンペーンでも同様のパターンが見られ、デバッグメッセージなどにベトナム語の記述が複数発見されました。

これらの発見は、Facebook上の悪意のある広告(マルバタイジング)を調査している他のセキュリティ研究者らが報告している広範な傾向とも一致しています。

AI関連の新たな脅威への防御

生成AIツールの人気が高まるにつれ、サイバー犯罪者はユーザーの信頼を悪用する新たな方法を見つけています。偽の広告や偽のウェブサイトを通じてKling AIになりすました今回のキャンペーンは、脅威アクターがソーシャルエンジニアリングと高度なマルウェアを組み合わせ、ユーザーのシステムと個人データにアクセスする手法を明らかにしています。

ファイル名のなりすましからリモートアクセス、データ窃取まで幅広い攻撃手法が使われており、ベトナムの脅威グループとの関連も示唆されています。この作戦は、ソーシャルメディアベースを悪用した攻撃がより標的型かつ巧妙化している近年のトレンドを反映しています。

組織がこうした脅威から身を守るために、チェック・ポイントのThreat EmulationとHarmony Endpointは様々な攻撃手法、ファイルタイプ、オペレーティングシステムを包括的にカバーし、本リリースで紹介した脅威を効果的にブロックします。進化し続けるサイバー脅威から身を守るためには、プロアクティブな脅威の検知とユーザーのセキュリティ意識が不可欠です。

なりすまし攻撃の詳細については、こちらからCPRのレポート全文をご覧ください。

本プレスリリースは、米国時間2025年5月20日に発表されたブログ(英語)をもとに作成しています。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud AIに保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

X: https://twitter.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、AIを活用したクラウド型サイバーセキュリティプラットフォームのリーディングプロバイダーとして、世界各国の10万を超える組織に保護を提供しています。Check Point Software Technologiesは、積極的な防御予測とよりスマートで迅速な対応を可能にするInfinity Platformを通じ、サイバーセキュリティの効率性と正確性の向上のためにあらゆる場所でAIの力を活用しています。Infinity Platformの包括的なプラットフォームは、従業員を保護するCheck Point Harmony、クラウドを保護するCheck Point CloudGuard、ネットワークを保護するCheck Point Quantum、そして協働的なセキュリティオペレーションとサービスを可能にするCheck Point Infinity Core Servicesによって構成されます。Check Point Software Technologiesの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://twitter.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの将来の成長、業界におけるリーダーシップの拡大、株主価値の上昇、および業界をリードするサイバーセキュリティプラットフォームを世界の顧客に提供することについての当社の見通しが含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。ここでのリスクには、プラットフォームの機能とソリューションの開発を継続する当社の能力、当社の既存ソリューションおよび新規ソリューションにたいする顧客の受け入れと購入、ITセキュリティ市場が発展を続けること、他製品やサービスとの競争、一般的な市場、政治、経済、経営状況、テロまたは戦争行為による影響などが含まれています。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2024年4月2日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

企業プレスリリース詳細へ

PRTIMESトップへ

主なハイライト:

- 2025年初頭、CPRは、生成AIサービス「Kling AI」の人気を悪用したサイバー攻撃キャンペーンを確認しました。この攻撃は、ソーシャルメディア上の偽広告から始まり、ユーザーを騙して悪意のあるファイルをダウンロードさせるために設計された偽のウェブサイトへと誘導していました。

- 攻撃者は、偽のFacebookページや広告を使用して悪意のあるファイルを配布し、最終的にリモートアクセス型トロイの木馬(RAT)を実行させていました。これにより、攻撃者は被害者のシステムを遠隔操作し、機密データを盗むことが可能になりました。

- このキャンペーンで使用されたマルウェアは、有害な実行可能ファイルを無害なメディアファイルに偽装するファイル名のなりすましや、検知を回避するための大規模な解析妨害手法など、複数の高度な回避技術を備えていました。

- チェック・ポイントのThreat EmulationとHarmony Endpointは、このキャンペーンで使用された手法や脅威に対する強固な保護を提供し、悪意のあるファイル、リモートアクセスツール、標的型のソーシャルエンジニアリング攻撃からの防御を保証します。

生成AIが世界的な注目を集め続ける中、脅威アクターたちはいち早くAIの能力と人気を悪用しています。ディープフェイクによる詐欺からなりすまし攻撃まで、AIを利用したプラットフォームへの信頼の高まりは、サイバー犯罪者にとって新たな攻撃の機会を生み出しています。2025年初頭、CPRは、このトレンドを利用した巧妙な脅威キャンペーンの追跡を開始しました。このキャンペーンは、600万人以上のユーザーを持つ画像・動画合成ツールとして広く利用されている「Kling AI」になりすますことで攻撃を行なっていました。

攻撃者は、偽のFacebook広告やなりすましページを通じて拡散を行い、最終的にユーザーを悪意のあるペイロードを配信するように設計された偽造ウェブサイトへと誘導しました。本リリースでは、このキャンペーンで使用された戦術を詳しく分析し、攻撃者がどのように生成AIサービスの信頼性を悪用してユーザーを欺き、マルウェアを拡散しているかを検証します。

偽広告から偽ダウンロードへと誘導

この攻撃は、ソーシャルメディア上の偽広告から始まります。2025年初頭以降、CPRは人気のAIツールであるKling AIを偽って宣伝する約70件のスポンサー付き投稿を確認しています。これらの広告は、実在する企業のページに見せかけた、説得力のある偽物のFacebookページから発信されています。

これらの広告のいずれかをクリックすると、ユーザーはKling AIの実際のインターフェースを精巧に模倣した偽のウェブサイトに誘導されます。実際のツールと同様に、画像をアップロードして「生成」ボタンをクリックすると、AIが作成した結果が表示されるような仕組みになっています。しかし実際には、画像や動画は生成されず、代わりにAI生成ファイルに見せかけたアーカイブファイルがダウンロードされます。

ダウンロードされたファイルには、「Generated_Image_2025.jpg」のようなファイル名と見慣れた画像アイコンが使用されており、無害な画像ファイルに見えるよう偽装されています。しかし、この一見無害な外見の裏には危険が潜んでいます。実際にはユーザーのシステムを侵害することを目的とした偽装プログラムで、このようにファイル名で画像ファイルになりすます手法は、脅威アクターがユーザーを騙して悪意のあるソフトウェアを実行させるためによく使う手口です。

一度ファイルを開くと、プログラムはひそかに自身をインストールし、コンピュータが起動するたびに自動的に再起動できるよう設定します。また、サイバーセキュリティツールによって監視や分析されている兆候がないかをチェックし、検知の回避を試みます。

リモートアクセスツールによる不正な遠隔操作

最初の偽ファイルが開かれると、より深刻な第二の脅威が作動します。この段階では、リモートアクセス型トロイの木馬(RAT)と呼ばれるマルウェアがインストールされます。これは攻撃者が被害者のコンピュータを遠隔から制御できるようにするマルウェアです。

このツールの各バージョンは、検知を回避するため少しずつ変更されていますが、すべてに攻撃者のサーバーに接続するための隠された設定ファイルが含まれています。これらのファイルには「Kling AI 25/03/2025」や「Kling AI Test Startup」といったキャンペーン名も含まれており、脅威アクターによる継続的なテストと更新が行われていることを示唆しています。

マルウェアがインストールされると、システムの監視を開始します。特にパスワードやその他機密データを保存しているウェブブラウザや拡張機能を重点的に監視することで、攻撃者は個人情報の窃取と長期的なアクセスの維持が可能になります。

攻撃手法の分析:キャンペーンの追跡調査

攻撃者の正確な身元は不明ですが、発見された証拠は、ベトナムの脅威アクターとの関連を強く示唆しています。Facebookを利用した詐欺やマルウェアキャンペーンは、この地域のグループ、特に個人情報を盗むことに焦点を当てたグループの間でよく知られた手口です。

今回のケースでは、CPRによる分析の結果、その方向を指し示す複数の手がかりが明らかになりました。AIツールを悪用した類似のキャンペーンでは、以前からマルウェアコード内にベトナム語の用語が含まれていることが確認されています。今回のキャンペーンでも同様のパターンが見られ、デバッグメッセージなどにベトナム語の記述が複数発見されました。

これらの発見は、Facebook上の悪意のある広告(マルバタイジング)を調査している他のセキュリティ研究者らが報告している広範な傾向とも一致しています。

AI関連の新たな脅威への防御

生成AIツールの人気が高まるにつれ、サイバー犯罪者はユーザーの信頼を悪用する新たな方法を見つけています。偽の広告や偽のウェブサイトを通じてKling AIになりすました今回のキャンペーンは、脅威アクターがソーシャルエンジニアリングと高度なマルウェアを組み合わせ、ユーザーのシステムと個人データにアクセスする手法を明らかにしています。

ファイル名のなりすましからリモートアクセス、データ窃取まで幅広い攻撃手法が使われており、ベトナムの脅威グループとの関連も示唆されています。この作戦は、ソーシャルメディアベースを悪用した攻撃がより標的型かつ巧妙化している近年のトレンドを反映しています。

組織がこうした脅威から身を守るために、チェック・ポイントのThreat EmulationとHarmony Endpointは様々な攻撃手法、ファイルタイプ、オペレーティングシステムを包括的にカバーし、本リリースで紹介した脅威を効果的にブロックします。進化し続けるサイバー脅威から身を守るためには、プロアクティブな脅威の検知とユーザーのセキュリティ意識が不可欠です。

なりすまし攻撃の詳細については、こちらからCPRのレポート全文をご覧ください。

本プレスリリースは、米国時間2025年5月20日に発表されたブログ(英語)をもとに作成しています。

Check Point Researchについて

Check Point Researchは、チェック・ポイントのお客様、脅威情報コミュニティを対象に最新のサイバー脅威インテリジェンスの情報を提供しています。チェック・ポイントの脅威インテリジェンスであるThreatCloud AIに保存されている世界中のサイバー攻撃に関するデータの収集・分析を行い、ハッカーを抑止しながら、自社製品に搭載される保護機能の有効性について開発に携わっています。100人以上のアナリストや研究者がチームに所属し、セキュリティ ベンダー、捜査当局、各CERT組織と協力しながら、サイバーセキュリティ対策に取り組んでいます。

ブログ: https://research.checkpoint.com/

X: https://twitter.com/_cpresearch_

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(https://www.checkpoint.com/)は、AIを活用したクラウド型サイバーセキュリティプラットフォームのリーディングプロバイダーとして、世界各国の10万を超える組織に保護を提供しています。Check Point Software Technologiesは、積極的な防御予測とよりスマートで迅速な対応を可能にするInfinity Platformを通じ、サイバーセキュリティの効率性と正確性の向上のためにあらゆる場所でAIの力を活用しています。Infinity Platformの包括的なプラットフォームは、従業員を保護するCheck Point Harmony、クラウドを保護するCheck Point CloudGuard、ネットワークを保護するCheck Point Quantum、そして協働的なセキュリティオペレーションとサービスを可能にするCheck Point Infinity Core Servicesによって構成されます。Check Point Software Technologiesの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://twitter.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの将来の成長、業界におけるリーダーシップの拡大、株主価値の上昇、および業界をリードするサイバーセキュリティプラットフォームを世界の顧客に提供することについての当社の見通しが含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。ここでのリスクには、プラットフォームの機能とソリューションの開発を継続する当社の能力、当社の既存ソリューションおよび新規ソリューションにたいする顧客の受け入れと購入、ITセキュリティ市場が発展を続けること、他製品やサービスとの競争、一般的な市場、政治、経済、経営状況、テロまたは戦争行為による影響などが含まれています。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2024年4月2日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

企業プレスリリース詳細へ

PRTIMESトップへ

編集部ニュース

編集部コラム

暮らしニスタさんの活躍情報

新着試してみた感想

試してみたについて

会員限定

プレゼント&モニター募集

【みんなのリアルを大公開】バタバタな朝も、腹ペコな午後も。私たち...

【みんなのリアルを大公開】バタバタな朝も、腹ペコな午後も。私たち... 息をのむような美しい風景の連続!郷土料理、ものづくり体験など魅力...

息をのむような美しい風景の連続!郷土料理、ものづくり体験など魅力... 【カインズ】「こんなの欲しかった!」がきっと見つかる。暮らしニス...

【カインズ】「こんなの欲しかった!」がきっと見つかる。暮らしニス...

Pasco「超熟」のタイアップ記事に参加させ...

Pasco「超熟」のタイアップ記事に参加させ... 大人のおしゃれ手帖webに「ファッション小物...

大人のおしゃれ手帖webに「ファッション小物... 大人のおしゃれ手帖webに「紀ノ国屋のエコバ...

大人のおしゃれ手帖webに「紀ノ国屋のエコバ...

コメント

全て既読にする

コメントがあるとここに表示されます